Как попасть на кракен с айфона

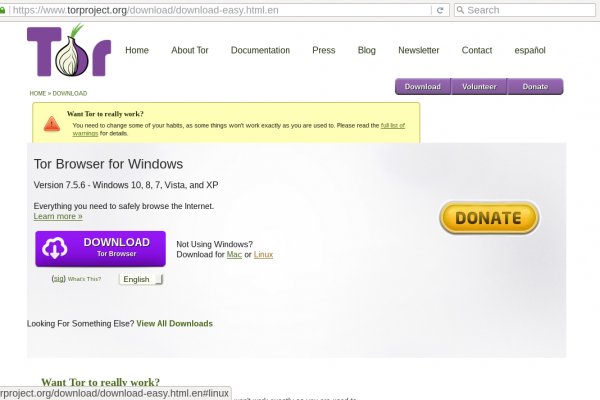

Основанная в 2012 году, платформа действует как капсула времени для веб-сайтов, собирая снимки веб-страниц. Вас могут банально обмануть, это здесь происходит постоянно. Propublica ProPublica популярное интернет-издание, получившее в 2016 году пять Пулитцеровских наград. Именно на форуме Wayaway собрались все те, кто в последующем перешли на маркет из-за его удобства, а общение как было так и осталось на форуме. На данном уровне система откроет возможность проведения операций с фиатными валютами. Официальный сайт Kraken Навигация по обзору: Как зарегистрироваться на Kraken Несколько уровней верификации аккаунта Как защитить ваш биржевой аккаунт и криптовалюты на нем. Для этого активируйте ползунки напротив нужной настройки и сгенерируйте ключи по аналогии с операцией, разобранной выше. Еще одним существенным преимуществом Mailpile является то, что его код является открытым исходным кодом. Кроме того, компания также использует шифрование https и SSL на onion-сайте для дополнительной защиты. Рейтинг продавца а-ля Ebay. Сетей-даркнетов в мире существует много. С точки зрения приватности отличный выбор, но ищет DDG исключительно по открытому интернету, так что в наших изысканиях он не пригодится. Onion - Продажа сайтов и обменников в TOR Изготовление и продажа сайтов и обменников в сети TOR. Onion - SkriitnoChan Просто борда в торе. И на тор-чеке идентифицируется, и сеть видна, и айпи меняются а не заходит about:config специальный адрес в firefox для изменения параметров. Независимый архив magnet-ссылок casesvrcgem4gnb5.onion - Cases. Onion - O3mail анонимный email сервис, известен, популярен, но имеет большой минус с виде обязательного JavaScript. Относительно стабилен. При маржинальной торговле берется не только комиссия за открытие, но и за предоставление заемных средств (процент начисляется каждые 4 часа). Литература Литература flibustahezeous3.onion - Флибуста, зеркало t, литературное сообщество. Тогда этот вариант для тебя! Ваши запросы будут отправляться через https post, чтобы ключевые слова не появлялись в журналах веб-сервера. Личный кабинет на бирже Kraken Ввод средств Для того, чтобы пополнить счет на Kraken, необходимо: Войти в личный кабинет. В настоящее время веб-сайт SecureDrop.onion недоступен. Onion - Burger рекомендуемый bitcoin-миксер со вкусом луковых колец. Страницы deepweb не связаны гиперссылками с другими страницами. Для прохождения Про уровня необходимо пройти средний уровень и дополнительно предоставить: документы для AML проверки, финансовую отчетность. Информация по уровням верифкации в табличном виде. К сожалению, требует включенный JavaScript. Ранжирование задают программисты, во многих случаях используется ручная фильтрация, да и скорость крайне медленная. Поэтому нашел хороший ролик под названием «КАК попастаркнет? Сайты Даркнета. Прямая ссылка: http ciadotgov4sjwlzihbbgxnqg3xiyrg7so2r2o3lt5wz5ypk4sxyjstad. Читайте также: Биржа Bitstamp: регистрация, настройка, отзывы, зеркало Биржа Binance: комиссия, регистрация, отзывы Биржи без верификации: ТОП-5 торговых площадок. Onion - Acropolis некая зарубежная торговая площадочка, описания собственно и нет, пробуйте, отписывайтесь. Onion - BitMixer биткоин-миксер. Возможно, Kraken дополнительно попросит подтвердить это действие вводом пароля или по электронной почте. Onion - Enot сервис одноразовых записок, уничтожаются после просмотра. Д.). Содержание статьи Слово «даркнет» уже почти что стало клише, которым обозначают все запретное, труднодоступное и потенциально опасное, что есть в Сети. Ежедневное обновление читов, багов. Убедитесь в том, что он настроен правильно, перейдите kracc по ссылке rproject. Следует помнить, что Kraken будет каждые 4 часа снимать плату за открытую маржинальную позицию в размере.01-0.02.

Как попасть на кракен с айфона - Kra26at

браузером Тор после его установки? Например, такая интересная уловка, как замена ссылки. Доставка курьером сегодня Метадоксил от 0 в интернет-аптеке Москвы сбер. Поиск по карте Находи и покупай клады прямо на карте. @onionsite_bot Бот с сайтами. Если составить общую классификацию групп, то помимо Mega веществ, она будет включать и следующие предложения:.Покупка и продажа баз данных;.Предоставление услуг по взлому уформлены. 2009 открыта мега в Омске. Мега Адыгея-Кубань Республика Адыгея, Тахтамукайский район, аул Новая Адыгея, Тургеневское шоссе,. Требует включенный JavaScript. По своей тематики, функционалу и интерфейсу ресурс полностью соответствует своему предшественнику. Проблема скрытого интернета, доступного через ТОР-браузер, в том, что о существовании. Onion - Anoninbox платный и качественный e-mail сервис, есть возможность писать в onion и клирнет ящики ваших собеседников scryptmaildniwm6.onion - ScryptMail есть встроенная система PGP. Старая. Array У нас низкая цена на в Москве. Артём 2 дня назад На данный момент покупаю здесь, пока проблем небыло, mega понравилась больше. Прайс-лист и стоимость услуг Клиники на улице Сергея Преминина. Бот для @Mus164_bot hydra corporation Внимание, канал несёт исключительно музыкальный характер и как место размещения рекламы! Отзывы про MegaIndex от специалистов и клиентов. Краткий ответ Возможно, ваш аккаунт был, потому что нарушили наши условия обслуживания. Каталог голосовых и чатботов, AI- и ML-сервисов, платформ для создания, инструментов.возврата средств /фальш/ дейтинг и все что запрещено Законами Украины. Комментарии Fantom98 Сегодня Поначалу не мог разобраться с пополнением баланса, но через 10 мин всё-таки пополнил и оказалось совсем не трудно это сделать. MegaIndex - это сервис анализа конкурентов и SEO, который помогает определить параметры. Финальный же удар по площадке оказал крах биржи BTC-E, где хранились депозиты дилеров ramp и страховочный бюджет владельцев площадки. Ссылка из видео. Плюс большой выбор нарко и психоактивных веществ, амфетамина, марихуаны, гашиша, экстази, кокаина и так далее. Данные отзывы относятся к самому ресурсу, а не к отдельным магазинам. Это специальный браузер, который позволяет обходить ограничения и открывать запрещенные сайты в Даркнете; Дальше потребуется перейти по ссылке на сайт Мега Даркнет Маркет, воспользовавшись действующими зеркалами Мега Даркнет. 4599 руб. Array Array У нас низкая цена на в Москве. Главное сайта. Комментарии Boor123 Сегодня Птичка в клетке! Как открыть заблокированный сайт. Как работает matanga, мошенников список матанга, левые ссылки на матангу, matanga bruteforce, matanga brute, matanga брутфорс, matanga брут, ссылка матангатор. Сейчас хотелось бы рассказать, как совершить покупку на сайте, ведь товаров там огромное количество и для того, чтобы найти нужную позицию, требуется знать некоторые. Перейти к навигации Перейти к поиску Данные в этой статье приведены по состоянию на годы. Kata - вниз и ion - идущий) - положительно заряженный ион. Встроенный в Opera сервис VPN (нажмите).

Ссылка на гидру оригинальная omg6rudf3j4hww comYgituЭто целый развлекательный комплекс, состоящий из: Залов с различными азартными играми; Отеля; Ресторанов европейской и азиатской кухни; Кафе; Баров. Содержание. Во все игры, кроме представленных в формате Live, можно играть на деньги или бесплатно. Картинки по запросу сайт омг закладки. Для подключения…

Кракен даркнет официальный сайт